La Sécurité des Systèmes d’Information ou SSI est l’ensemble de procédés permettant de conserver et d’assurer la sécurité du même système. Cette mission est tenue par l’administrateur spécialisé dans ce domaine. Cette démarche oblige les utilisateurs à s’identifier et à s’authentifier pour pouvoir avoir accès au système.

La notion d’identification et d’authentification

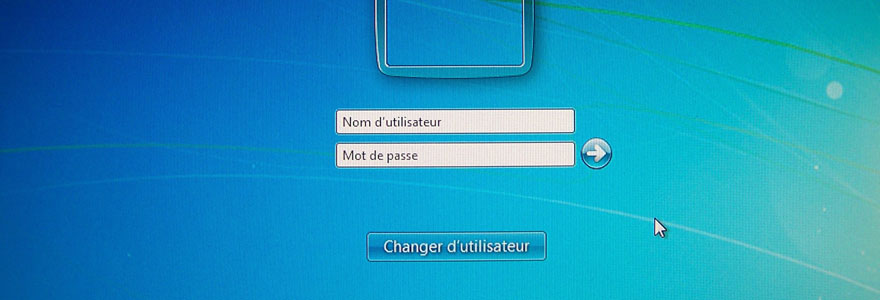

Savez-vous que pour accéder à un système d’information, vous devez passer par une procédure d’identification et d’authentification ? L’identification est une étape consistant à prouver l’identité de l’utilisateur. Elle répond à la question : « qui êtes-vous ? ». L’utilisateur utilise alors un identifiant que nous pouvons aussi appeler « Compte d’accès », « Login » ou encore « Nom d’utilisateur ». L’identifiant doit être unique et donc attribué de manière individuel. En ce qui concerne l’authentification, c’est une phase permettant à l’utilisateur de prouver qu’il est bien ce qu’il dit être. Cette étape se fait après l’identification. L’authentification répond à la question : « Etes-vous réellement la personne que vous prétendez être ». L’utilisateur utilise ici un authentifiant comme un « code secret » ou encore un « mot de passe » qu’il est le seul à connaitre. Le code secret ne devra nullement être divulgué.

Le mot de passe présente des inconvénients

Le mot de passe présente des risques puisque les pirates peuvent le cracker facilement avec les logiciels de craquage. La divulgation de mot de passe est généralement due par une négligence des règles. La situation la plus commune est les utilisateurs qui donnent leurs identifiants et authentifiants à des collègues ou des hiérarchies. Il peut aussi s’agir d’un hameçonnage, d’un cheval de Troie ou de tous autres actes malveillants. Peu importe la raison, l’utilisateur est toujours fautif, puisqu’il n’aura pas pris les devants pour sécuriser son compte. Soit il choisit des mots de passe trop facile à cracker pour ne pas prendre le risque de les oublier soit il opte pour des prénoms d’un des membres de la famille. Pour plus de sécurité, il faut donc opter pour une authentification dite forte pour éliminer les risques.

Privilégier l’authentification forte

Le mot de passe n’est généralement pas suffisant pour apporter la preuve de l’identité des utilisateurs. Une authentification qui se base uniquement sur ce détail ne remplit donc pas les conditions de sécurité exigées pour la protection des ressources. C’est pour cette raison qu’il est important d’opter pour l’authentification forte. Elle regroupe au moins trois vecteurs l’identifiant, l’authentifiant, le certificat, le badge et la carte à puce et puis l’empreinte biométrique. L’authentification forte permet ainsi de bénéficier d’un bon niveau de sécurité ainsi, les utilisateurs pourront accéder à des informations en toute quiétude.